关于Post-Exploitation

Post-exploitation指的是在一个会话被打开后所采取的任何行动。一个会话是一个打开的外壳从一个成功的利用或蛮力攻击。外壳可以是标准外壳或Meterpreter。要了解更多关于两者的区别,请看管理Meterpreter和Shell会话。

在公开会议中你可以采取的一些行动包括:

- 收集系统信息

- 主

- 运行Meterpreter模块

- 搜索文件系统

得到一个会话

您可以通过运行一个成功的bruteforce攻击,利用,或社会工程活动.会话打开到目标主机的连接。

Bruteforce攻击

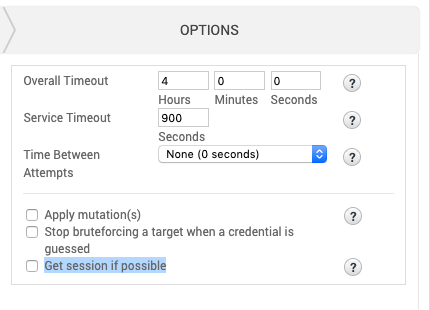

如果在配置时选择了该选项,则在蛮力攻击期间将打开会话。到**Credentials > Bruteforce, **然后在“Options”下,检查“Get session if possible”。

利用

要获得带有漏洞的会话,可以使用自动化或手册利用。Metasploit将自动尝试打开Meterpreter会话以成功利用。此设置可在连接类型当配置漏洞时。

社会工程

在目标用户的计算机上打开一个会话,如果活动配置递送文件。一旦目标用户单击该文件,侦听器将在他们的计算机上打开一个会话。

要查看所有可用选项,请转到“活动”并选择**自定义活动。**从那里,选择你想要运行的攻击:电子邮件”,网页”或“便携式文件”。

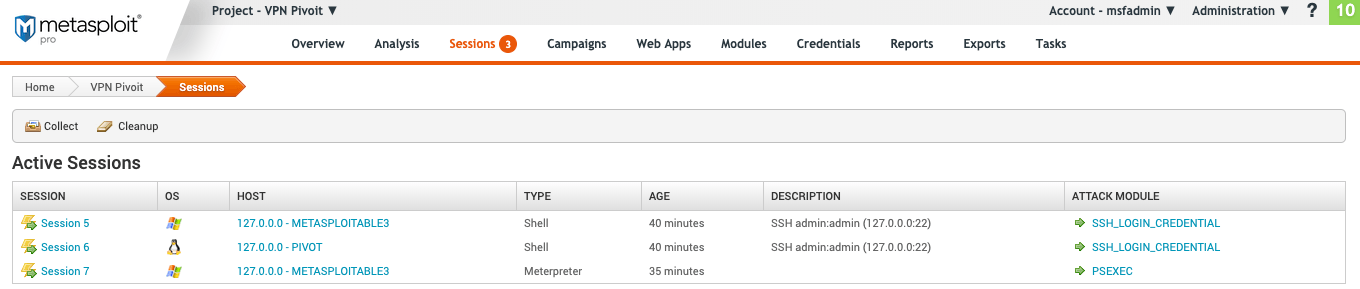

找到打开会话

如果您已经成功地对目标主机进行了攻击,您将在顶部菜单的“会话”下找到任何活动的和关闭的会话。

这个页面对你有帮助吗?