发现移动设备

越来越多的用户将他们的个人移动设备连接到公司网络。这些设备通过漏洞增加和扩展环境中的攻击面,这些漏洞允许攻击者绕过安全限制,执行未经授权的操作或执行任意代码。

您可以使用Apple iOS或Google Android操作系统发现与Microsoft Exchange over ActiveSync的设备发现设备。支持所有版本的IOS和Android。

安全控制台发现使用Microsoft Exchange ActiveSync协议管理的移动设备。动态发现功能目前支持Exchange 2010和2013版本以及Office 365。

您可以通过三个Microsoft Windows Server配置之一连接到移动数据:

- 通过LDAP / Active Directory(AD)连接到Exchange服务器

- Windows远程管理(WinRM)网关通过PowerShell Framework连接到内部部署Exchange服务器

- 连接到基于云的Office 365服务器的WinRM网关

使用其中一种WinRM配置的好处是,通过其中一种方法发现的资产数据包括每个移动设备与Exchange服务器同步的最近时间。如果您不希望您的报告包含来自网络上不再使用的旧设备的数据,那么这将非常有用。您可以为过滤掉旧设备的移动设备创建一个动态资产组。看到执行过滤的资产搜索。

为动态发现移动设备做准备

根据您使用的Windows服务器配置,您需要采取一些初步步骤来为发现的目标环境做好准备。

LDAP /广告

对于发现连接,安全控制台需要对Active Directory中的移动设备对象具有读权限的用户的凭据。该用户必须是Microsoft Exchange组织管理安全组的成员或已被授予对移动设备对象的读访问权的用户。这允许Security Console执行LDAP查询。

在AD服务器上为AD OU(包含ActiveSync (Mobile)设备的用户)授予帐户“只读”权限的操作步骤如下:

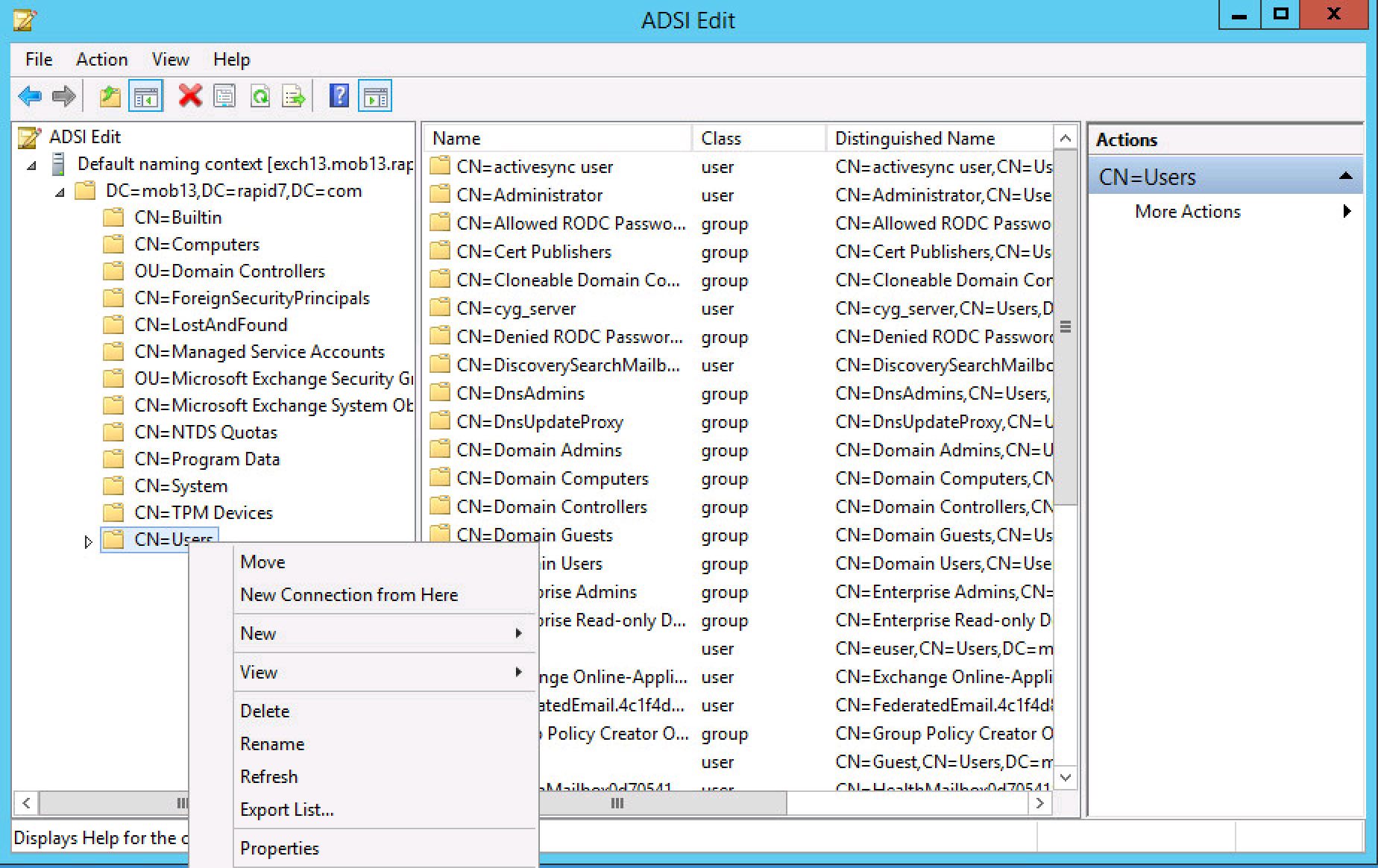

- 启动ADSI Edit (Active Directory Service Interfaces Editor),连接AD环境。

- 选择包含具有ActiveSync(Mobile)设备的用户的OU。在此示例中,用户OU包含具有ActiveSync设备的用户。

- 右键单击“Users”OU,选择特性。

- 选择安全标签。

- 点击添加按钮,并添加安全控制台将用于连接到AD服务器的用户帐户。

- 选择用户,单击先进的。

- 选择用户,单击编辑。

- 从适用于下拉列表,选择后代msExchActiveSyncDevice对象。

重复包含包含ActiveSync(Mobile)设备的任何额外的步骤。

WinRM

目标环境中的设置要求和步骤实际上是PowerShell和Office 365配置的相同:

服务器和凭据

- WinRM Gateway服务器具有具有WinRM权限的用户帐户

- 具有管理员帐户或具有“仅查看组织管理”或更高角色的用户帐户的交换服务器

WinRM网关也可能是Exchange服务器或安全控制台(如果安全控制台在Windows上运行)。

设置WinRM网关

如果您不熟悉这些过程,请咨询Windows服务器管理员。

WinRM网关必须在端口5986上有一个可用的https WinRM监听器。实现此功能的典型步骤包括:

- 验证服务器是否具有未过期或自签名的服务器身份验证证书。有关更多信息,请参阅https://technet.microsoft.com/en-us/library/cc731183.aspx.。

- 启用WinRM https监听器:

C:\> WinRM QuickConfig -Transport:HTTPS - 使用PowerShell命令增加WinRM内存限制(最小设置为1024 MB;建议设置为2048mb。)

[ps] c:\> set-item wsman:localhost \ shell \ maxmemorypershellmb 2048 - 在Windows防火墙上打开5986端口:

C: >

1

“Windows远程管理(https-in)”action =允许协议= TCP LocalPort = 5986```

2

3.

以下说明可用于为管理员以外的帐户启用WinRM:请参阅此处的协商身份验证部分:( https://msdn.microsoft.com/en-us/library/aa384295(移动)。

4.

5.

###网络连接

6.

7.

*安全控制台必须能够通过https或WS-Management协议通过端口5986连接到WinRM网关。

8.

* WinRM网关必须能够通过端口80连接到Exchange Server并执行必要的Kerberos身份验证。

9.

10

## WinRM连接问题

11

12

如果WinRM使用域控制器作为WinRM网关失败,请参阅[http://www.projectleadership.net/blog/](http://www.projectleadership.net/blog/)的博客获取帮助。通常,运行' ' ' setspn -L [server_name] ' ' '返回两个WinRM配置;但是,在本例中,没有显示。

13

14

如果PowerShell脚本因错误_Process由于stackoverflowException而终止,则WinRM内存限制不足。通过运行powershell命令来增加设置:

15

16

[PS] C:\> set-item wsman:localhost\Shell\MaxMemoryPerShellMB 2048 ' ' '

17

18

# #故障排除交换连接

19

20.

要验证和解决Exchange Connectivty,请使用WinRM凭据打开PowerShell Windows WinRM网关服务器。然后使用Exchange用户凭据和组织的Exchange Server完全限定域名运行以下PowerShell命令:

$cred = Get-Credential $s = New-PSSession -ConfigurationName交换-ConnectionUrihttp://exchangeserver.domain.com/-credential $cred Import-PSSession $s Get-ActiveSyncDevice

1

这将显示一个输入凭据的窗口。如果_New-PSSession_失败,说明与Exchange服务器的远程PowerShell连接失败。

2

3.

如果_Get-ActiveSyncDevices_命令返回_not devices_,这可能表明您的Exchange帐户没有足够的权限来执行查询。

4.

5.

##与Office 365配置进行故障排除

6.

7.

Office 365的配置与PowerShell的配置完全相同,除了它与云中的Microsoft Exchange服务器通信,并通过PowerShell与网关连接有一些不同。

8.

9.

使用以下脚本解决Office365 exchange连通性问题:

$cred = Get-Credential $s = New-PSSession -ConfigurationName交换-ConnectionUrihttps://outlook.office365.com/powershell.-credential $cred -Authentication Basic -AllowRedirection Import-PSSession $s Get-ActiveSyncDevice . txt . txt

1

在为发现准备好网络之后,请参见[创建和管理动态发现连接](文档:创建和管理动态发现连接)。

2

3.

##管理移动曝光度的一般最佳实践

4.

5.

要在持续基础上优化发现结果,请遵守管理环境的一些最佳实践:

6.

7.

####测试您的环境

8.

9.

测试ActiveSync环境,以验证所有组件是否正常工作和通信。这将有助于提高你的覆盖面。

10

11

####创建设备访问规则

12

13

为网络中的ActiveSync设备创建规则进一步扩展了您的控件。例如,您可以创建批准隔离设备的规则。

14

15

####管理和增加设备伙伴关系

16

17

组织中的个别用户可以使用多个设备,每个设备都有自己的伙伴关系或在初始同步期间创建的ActiveSync属性集。此外,用户常规从一个版本升级到另一个版本,这也增加了支持的潜在伙伴关系。管理这些合作伙伴关系对于在环境中跟踪ActiveSync设备非常重要。它涉及从Exchange Server删除旧设备,可以帮助创建更准确的移动风险评估。