Trend Micro OfficeScan

Trend Micro OfficeScan是一款安全和病毒扫描产品,可以进一步对用户的数据进行上下文分析。

在你开始之前

趋势科技防毒墙网络版不能直接向InsightIDR发送syslog日志。然而,有两种方法可以让InsightIDR读取趋势科技的数据:

必须是趋势科技防毒墙网络版管理员才能配置设备中的任何更改。

配置NXLog以捕获OfficeScan事件

使用NXLog捕获OfficeScan事件:

- 在InsightIDR中配置OfficeScan事件源

- 配置防毒墙网络版将其事件记录到Windows应用程序日志中

- 将NXLog安装到OfficeScan服务器上,并配置NXLog以收集OfficeScan事件并将其转发给InsightIDR

配置防毒墙网络版事件源

与其他事件源不同,您应该在配置设备本身之前配置趋势科技防毒墙网络版事件源。

这样做:

- 从仪表板中选择数据收集在左边的菜单上。

- 当数据采集页面出现时,单击设置事件源下拉列表并选择添加事件源。

- 从“安全数据”部分,单击病毒扫描图标。出现“添加事件源”面板。

- 选择收集器和事件源。如果需要,还可以命名事件源。

- 选择时区与事件源日志的位置匹配。

- 可选择发送未经过滤的日志.

- 配置您的默认域和任何高级事件源设置.

- 选择一个收集的方法并指定端口和协议。对于Trend Micro OfficeScan事件源,建议您选择Syslog-TCP。选择加密事件源并下载Rapid7证书.

- 请注意,在Trend Micro OfficeScan服务器上配置nxlog时,需要使用Rapid7证书。

- 点击拯救按钮

配置OfficeScan事件

首先确保Trend Micro OfficeScan服务器事件写入Windows应用程序日志,然后才能将事件发送到其他任何地方。

要将服务器事件写入Windows应用程序日志,请执行以下操作:

- 以root用户登录趋势科技防毒墙网络版控制台。

- 在左侧菜单上,选择通知>管理员通知>标准通知。

- 选择NT事件日志右边的标签。

- 在“间谍软件/灰色软件检测”部分,检查通过NT事件日志启用通知盒子。

- 您可以接受默认消息,或使用以下变量修改消息:

类型 |

变量 |

描述 |

|---|---|---|

病毒/恶意软件 |

% v |

病毒/恶意软件名称 |

病毒/恶意软件 |

% s |

端点与病毒/恶意软件 |

病毒/恶意软件 |

%我 |

端点的IP地址 |

病毒/恶意软件 |

% c |

端点的MAC地址 |

病毒/恶意软件 |

% m |

端点的域 |

病毒/恶意软件 |

% p |

病毒/恶意软件的位置 |

病毒/恶意软件 |

y % |

病毒/恶意软件检测的日期和时间 |

病毒/恶意软件 |

% e |

病毒扫描引擎版本 |

病毒/恶意软件 |

r % |

病毒模式版本 |

病毒/恶意软件 |

%的 |

对安全风险采取的行动 |

病毒/恶意软件 |

% n |

登录到受感染端点的用户的名称 |

间谍软件/灰色软件 |

% s |

具有间谍软件/灰色软件的端点 |

间谍软件/灰色软件 |

%我 |

端点的IP地址 |

间谍软件/灰色软件 |

% m |

端点的域 |

间谍软件/灰色软件 |

y % |

间谍软件/灰色软件检测日期和时间 |

间谍软件/灰色软件 |

% n |

在检测时登录到端点的用户名 |

间谍软件/灰色软件 |

% T |

间谍软件/灰色软件和扫描结果 |

间谍软件/灰色软件 |

% v |

间谍软件/灰色软件名称 |

间谍软件/灰色软件 |

%的 |

对安全风险采取的行动 |

- 点击拯救按钮

- 选择标准标签。

- 在“间谍软件/灰色软件检测”部分,选择当检测到间谍软件/灰色软件时发送通知单选按钮。

- 点击拯救按钮

您可以从以下趋势科技链接阅读有关管理员通知的更多信息:

- http://docs.trendmicro.com/en-us/enterprise/officescan-120-server-online-help/scanning-for-securit/security-risk-notifi/security-risk-notifi1/configuring-security.aspx

- http://docs.trendmicro.com/all/ent/officescan/v10.6/en-us/osce_10.6_olhsrv/ohelp/server/sriskadnotset.htm#XREF_37283_Administrator

生成一个测试事件

您可以在防毒墙网络版中生成一个事件,以测试事件是否按照预期写入Windows应用程序日志。

为此,您可以下载名为“eicar”的测试恶意软件文件或字符串。请按照此处的说明进行操作:http://docs.trendmicro.com/all/ent/de/v1.5/en-us/de_1.5_olh/ctm_ag/ctm1_ag_ch8/t_test_eicar_file.htm

配置NXLog

您可以使用NXLog从OfficeScan服务器捕获事件。

这样做:

- 安装NXLog安装到Trend Micro OfficeScan服务器上。如果NXLog服务已启动,请停止该服务。

- 将Rapid7证书复制到

nxlog.conf文件,或C:\ProgramFiles(x86)\nxlog\cert\Rapid7CA.pem - 替换文件的内容

nxlog.conf以下列文件存档:

nxlog.conf

1

##有关更多配置选项,请参阅nxlog参考手册

2

##它应该安装在本地,也可以使用

3.

##在线http://nxlog.org/nxlog-docs/en/nxlog-reference-manual.html

4

5

##设置nxlog的ROOT文件夹

6

##否则它将不会启动。

7

8

#定义根C:\Program Files\nxlog

9

定义根C:\Program Files(x86)\nxlog

10

11

Moduledir%ROOT%\modules

12

CacheDir %根% \数据

13

pid文件%ROOT%\data\nxlog.pid

14

SpoolDir %根% \数据

15

日志文件% % \ data \ nxlog.log根源

16

17

#在旋转日志或调试时包括fileop

18

- 编辑文档的内容

nxlog.conf文件将Trend Micro OfficeScan事件定向到InsightIDR收集器。 - 保存文件后启动NXLog服务。

验证配置

要验证此配置是否有效,请在InsightIDR中查找以下格式的事件:

文本

1

2015-04-06 15:32:12 PVBTMAV.mycompany.com WARNING 500 NT AUTHORITY\SYSTEM Virus/Malware:Eicar\u test\u 1计算机:IT68域:tor\Platte\u city\File:C:\Users\jsmith\Desktop\New Text Document.txt日期/时间:4/6/2015 15:31:35结果:病毒成功检测到,无法执行清除操作(隔离)

配置趋势科技控制管理中心

如果您还有Trend Micro Control Manager,则可以配置OfficeScan将其数据转发到Control Manager,然后Control Manager可以将其转发到syslog服务器。以下说明适用于Control Manager版本6.0。

配置syslog日志转发。

- 登录到控制管理器控制台。

- 从顶部菜单中,选择管理>事件中心>常规事件设置。

- 在“系统日志设置”框中,输入InsightIDR收集器的IP地址和要接收OfficeScan数据的唯一服务器端口。

- 点击拯救按钮

- 从顶部菜单中,选择管理>活动中心。

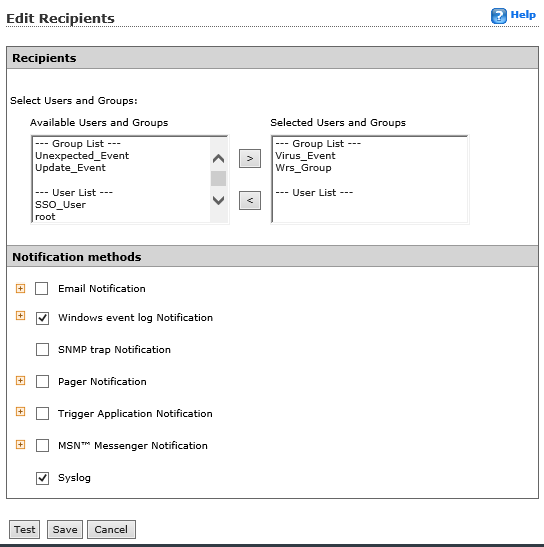

- 扩大警觉的部分,并为每个事件选择接受者链接

- 在“收件人”页面上,选中以下复选框:Windows事件日志通知和系统日志。

- 点击拯救按钮

- 点击好啊按钮,完成配置。

没有看到日志数据?

InsightIDR仅在发现病毒时解析来自病毒扫描事件源的事件。