McAfee Ids.

McAfee IPS / ID或McAfee Network Security Platform,McAfee监控您的网络以获取入侵和恶意活动。

在你开始之前

McAfee ID将产生两种类型的日志:防火墙事件和IPS事件。您必须将McAfee配置为仅将其IPS事件发送到InsightIdr为Syslog。

将IPS事件配置为syslog:

- 在设备上启用Syslog以转发IPS事件和警报。了解如何这样做:https://docs.mcafee.com/bundle/network-security-platform-9.2.x-product-guide/page/guid-e4a687b0-fafb-4170-ac94-1d968a10380f.html.

- 添加syslog服务器配置文件。了解如何这样做:https://docs.mcafee.com/bundle/network-security-platform-9.2.x-product-guide/page/guid-8c7f8174-1bfb-4455-b5dd-87921253c4b8.html.

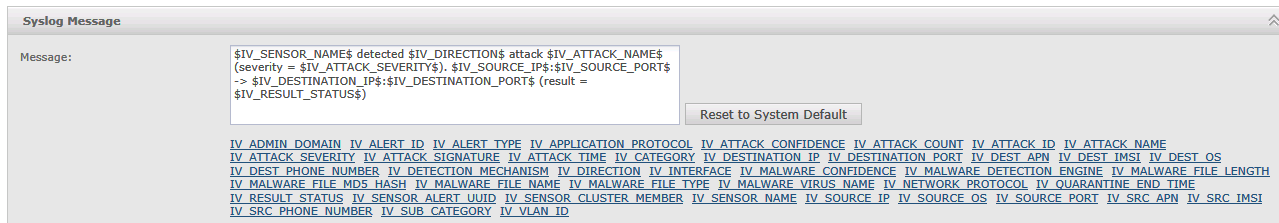

- 编辑syslog消息以可接受的insightidr格式。了解如何这样做:https://docs.mcafee.com/bundle/network-security-platform-9.2.x-product-guide/page/guid-496ec0f4-be90-4401-a218-88fd9b72d040.html.

原始IPS格式如下所示:

1

<162> 11月9日13:01:03 SyslogalertForwarder:FOW-DMZ-IPS1检测到的出站攻击SNMP:Microsoft v2批量请求valuelist溢出(severity = high)。10.251.33.35:n/a - > 192.168.83.1:n/a(结果=智能阻挡)

- 更改IPS格式以查看以下内容:

1

$ IV_SENSOR_NAME $检测到$ IV_DIRECTION $攻击$ IV_ATTACK_NAME $攻击_d $ iv_attack_id $(severity = $ iv_attack_severity $)。$ iv_source_ip $:$ iv_source_port $ - > $ iv_destination_ip $:$ iv_destination_port $(结果= $ iv_result_status $)

- 点击节省最终确定Syslog消息的自定义。

如何在InsightIdr中配置此事件源

这个页面对你有帮助吗?